一、前言

在逆向应用的时候,我们有时候希望能够快速定位到应用的关键方法,在之前我已经详细介绍了一个自己研发的代码动态注入工具icodetools,来进行动态注入日志信息到应用中,不了解的同学可以查看这里:icodetools动态注入代码解析,看完之后都会发现这个工具对于现在加固的应用是没有办法的,所以我们如何能够得到加固的应用的所有方法信息呢?再不用复杂的脱壳步骤也可以轻松的获取对应的方法信息。这个就是本文需要介绍的内容。

二、获取加固应用方法

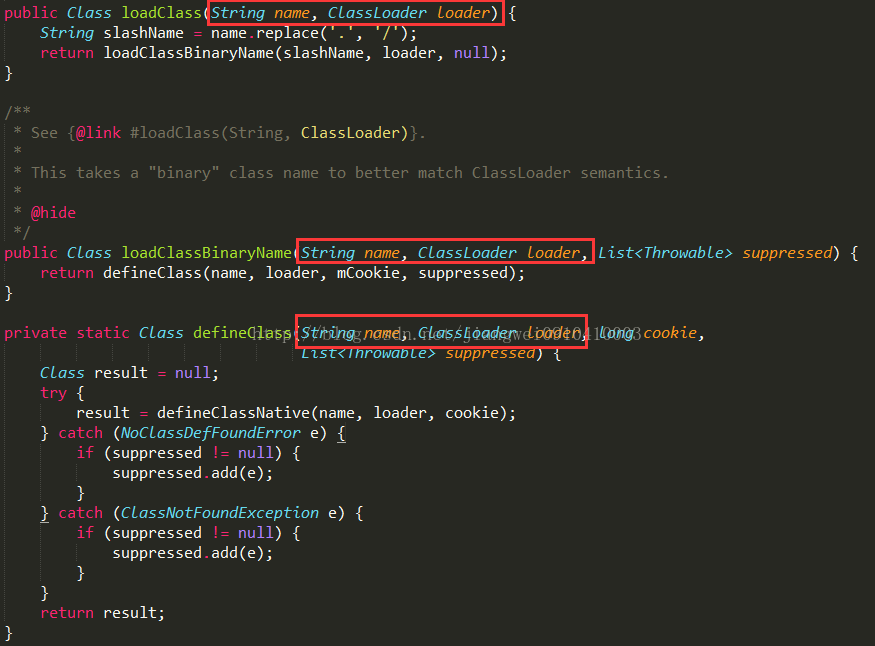

在之前了解过加固应用原理的同学或者是弄过脱壳的同学都知道,加固其实就是对源apk进行加密,然后进行解密加载运行,所以在这个过程中如果我们想要得到应用的所有方法信息,必须是在解密加载运行之后进行操作了。这个我们就需要借助系统的一个重要类DexFile,下面可以查看他的源码:

看到这三个方法,而这三个方法是一个应用中类加载运行的最终点,不管你怎么加固,最终都会需要解密,加载dex,加载类然后运行。所以这三个地方是应用运行的必经之地。看到三个方法的参数信息,可以知道这个类的名称和类加载器,那么我们就可以利用这两个信息通过反射获取这个类的所有方法信息,这里依然需要借助神器Xposed来进行hook操作,hook的对象就是系统的dalvik.system.DexFile类的三个方法:

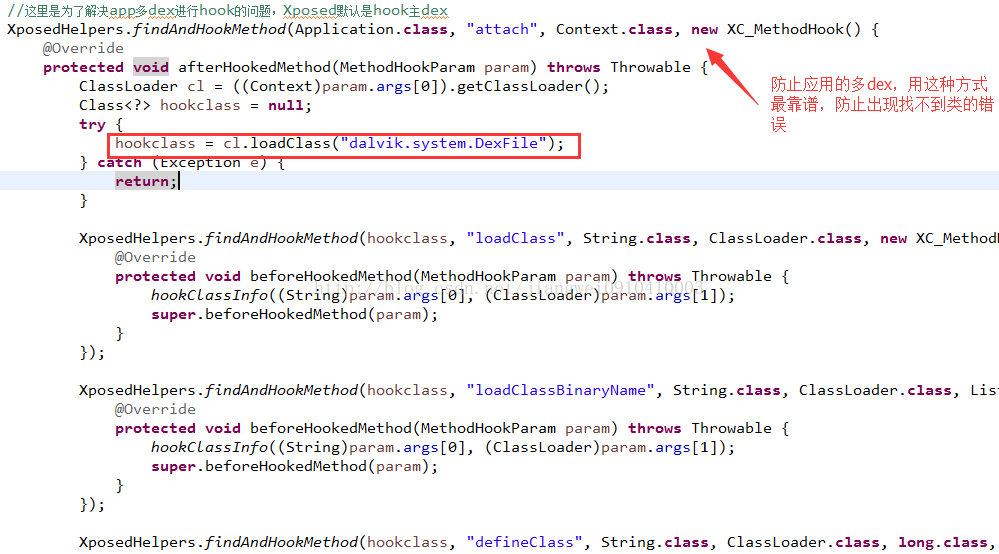

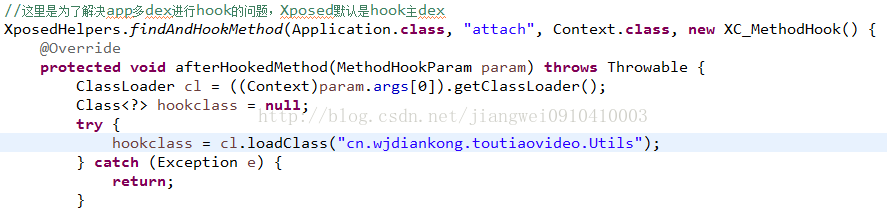

注意:为了防止多dex进行hook发生类找不到的错误,这里做一次attach操作!这里为了演示加固应用,就选择了之前我写过的一个下载今日头条视频的小工具,当时没有开源,并且进行了加固,选择的是梆梆加固。也有人找我要源代码。那么通过本文案例分析之后,就不需要源码了,你可以窥探这个小工具的所有方法信息了。这个工具的下载地址:https://pan.baidu.com/s/1eR56t94,使用教程在应用中也有。或者不了解的可以看这篇文章:Python脚本下载今日头条视频。

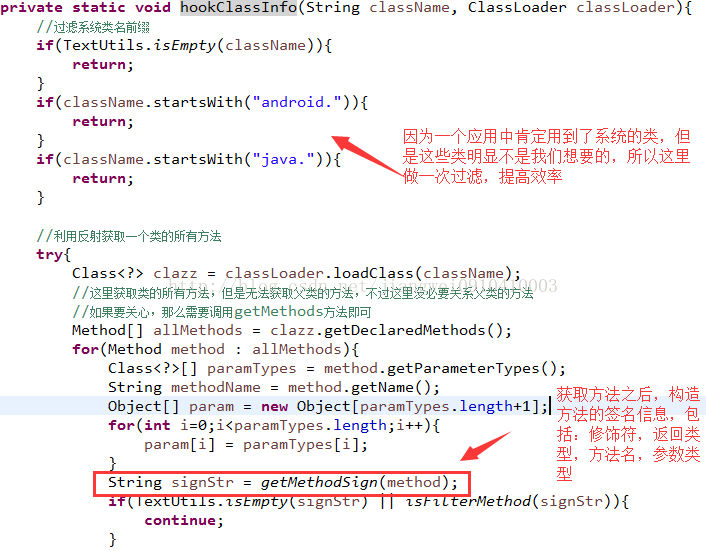

下面继续来看看上面hook之后的处理类方法:

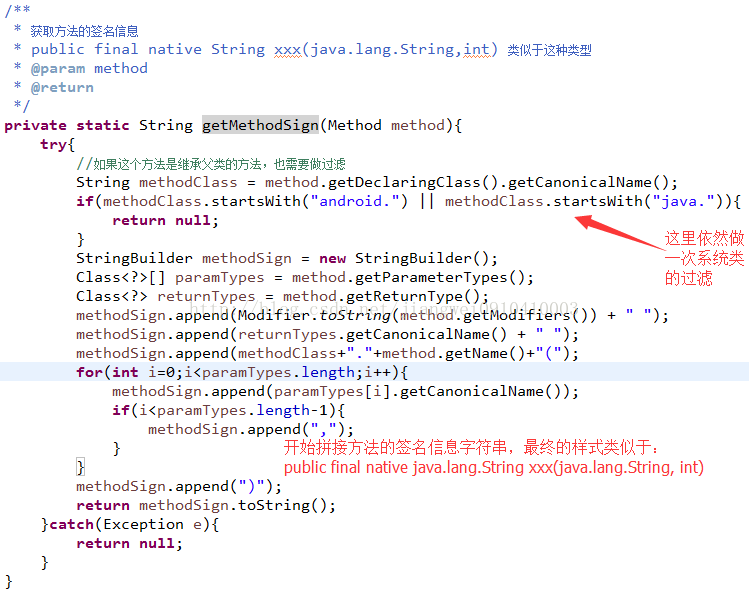

在这个方法中,首先我们通过类名和加载器信息,得到这个类所有的方法信息,然后开始构造这个方法的签名信息:

这个信息包括:方法的修饰符,返回类型,方法名,参数类型,大致最终的样式为:

public final native java.lang.String xxx(java.lang.String, int)

这样的信息就能够把一个方法的所有信息体现出来,后续如果我们想在外部利用反射调用这个方法来窥探信息就好办了,得到这些方法的签名信息之后,然后就开始进行每个方法的hook操作了:

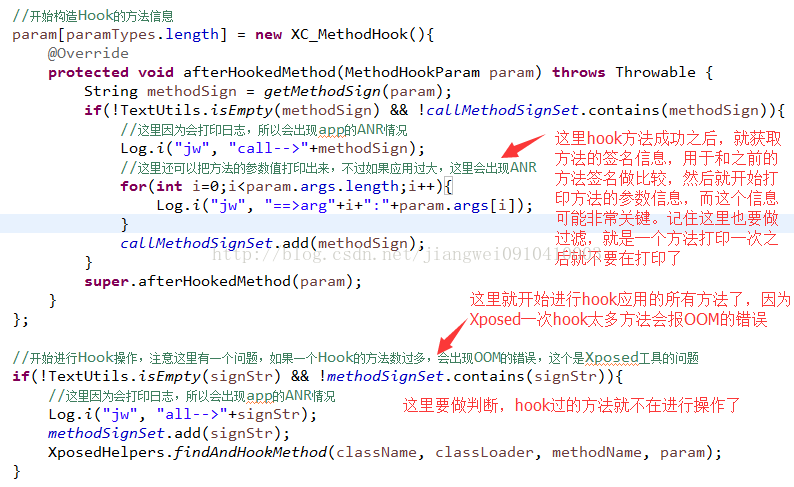

在利用Xposed进行hook一个方法的时候,需要知道类名,类加载器,方法名,方法参数类型。正好这些信息在上面都可以知道,而这里之所以要进行hook是为了能够判断这个方法是否被调用了,方法在被调用的时候的参数值是什么。因为上面获取是这个类所有的方法,但是不代表这些方法就是被调用了。只有在次进行hook才可以判断当前方法被调用了。而这里有一个问题就是如果一个应用过于庞大,方法较多。在Xposed进行hook那么多方法就会出现OOM这样的错误。所以本文为了演示就没有做优化,我们可以先获取类的所有方法,然后分批进行hook操作即可。

三、运行效果

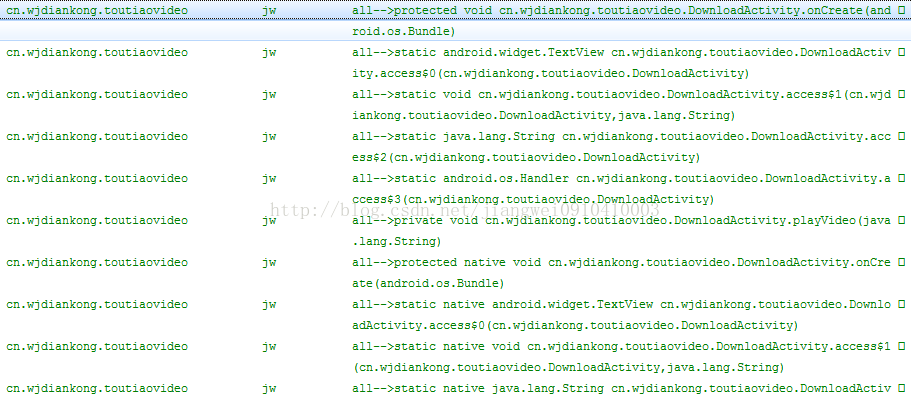

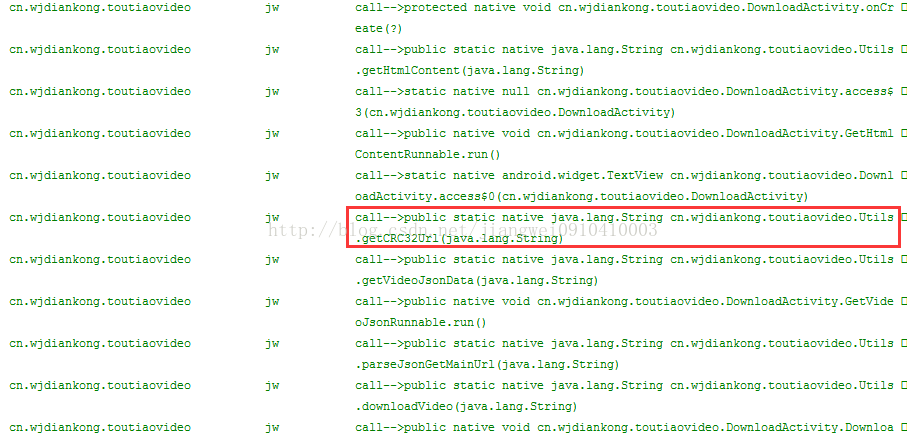

下面我们运行这个Xposed模块,然后重启设备运行即可,最后在运行上面已经安装加固的今日头条下载器工具,运行看效果日志:

看到了,我们把这个工具的所有方法都打印出来了,然后再来看看他的调用方法:

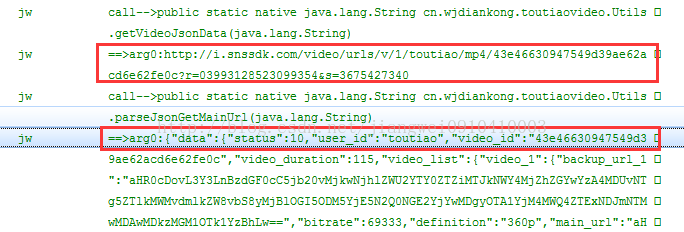

从这些信息可以看到,这些方法被实际调用了,再来看看那些方法被调用时的参数值:

看到了,方法调用的参数值我们也可以把它打印出来。

四、如何处理获取到的方法

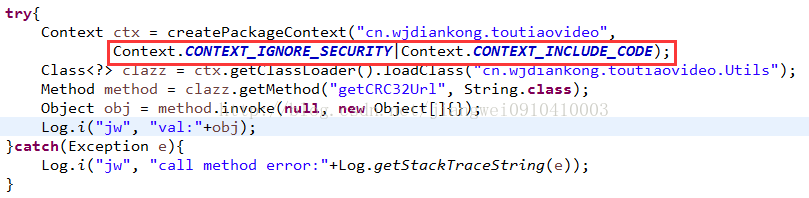

到这里我们达到了我们的目的,可以dump出一个加固应用的所有方法,以及被实际调用方法,同时还可以把参数值打印处理,本文用的是梆梆加固的案例,其实其他家的加固都是可以的。感兴趣的同学可以尝试一下。下面继续来看,上面获取到了应用的所有方法信息,有的同学可以会想这么干,用反射调用某个可疑方法,看看方法的返回值是啥?所谓可以,可能需要通过经验,结合方法的参数信息类型得知这个方法的可疑程度,反射调用很简单:

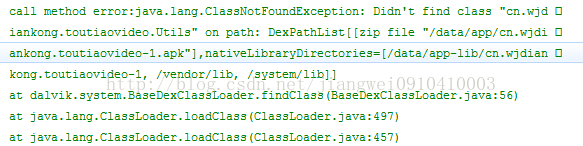

可以自己随便写一个应用然后得到根据包名得到其对应的Context变量,然后得到其类加载器,开始加载这个可以方法,不过可惜的是,这个运行应该是报错的:

提示找不到这个类,原因想一下就通了:因为现在的应用是加固的,加固最终解密dex运行肯定用的是自己的类加载器,而上面的这种方式获取到的Context只是外层壳的类加载器也就是应用默认的PathClassLoader加载器,所以理论上肯定是找不到这个类的,所以如果想不报错,就需要找到这个类加载器。但是这个因为没有源码所以很难找到。所以通过这个简单的代码想告诉一些同学,这种想法是好的,但是其实是错误的。

取而代之的是我们可以利用Xposed来进行hook这个方法,因为Xposed中我们可以解决类加载器的问题:

先hook系统的Application类的attach方法,然后在获取他的Context值,得到类加载器,来加载指定类,如果加载成功了,所以找到了对应的类加载器,那么就可以进行后续的hook操作了。这种方法和思想是对的。

五、解答疑惑

有的同学又好奇了,上面我们在进行获取类的所有方法信息的同时不是已经进行hook方法了,还得到方法运行时的参数值了,的确那里是做了,但是我也说了,Xposed一次性hook太多方法是会报错的,因为本文案例的应用方法数不是很多,所以看起来很正常,如果进行hook大的应用的时候会出现问题的。所以为了解决这样的问题,我们可以先获取应用的所有方法,此时可以不进行hook操作,然后有了类的所有方法信息之后,在进行方法分析,然后对可以方法单独进行hook操作来进行验证即可。

有的同学又有疑问了?这个对于大型的app来说感觉没什么用?的确,比如像WX这样的应用,如果用作本文案例,可以看到日志刷屏了,没有一会就出现ANR了,这个问题在之前说到用icodetools工具进行操作的时候也出现过。当时的解决方案是通过开关进行控制,这里其实也可以用开关进行控制的。但是这里想说的是,现在加固的应用并不是大型应用,原因很简单,因为加固是有崩溃率的,现在没有任何一个加固平台可以保证零崩溃率的,因为加固现在都涉及到了native层,而Android机型复杂,兼容性肯定不好。所以对于那些用户量非常庞大的应用是不会进行加固的,比如BAT的主流产品都没有进行加固。但是有的应用必须进行加固,那就是涉及到金融方面的,对于他们来说安全比崩溃率更重要。也有的大部分收费和内购的游戏也是选择加固的。而这种应用现在大部分属于中型应用,本文还是可以进行操作的。

项目下载地址:https://github.com/fourbrother/XposedHookAllMethod

六、总结

本文主要讲解了如何hook系统类信息,然后获取到加固应用之后的所有方法信息,同时还可以获取到哪些方法被执行了,以及执行的过程中参数信息,而这些信息是分析一个应用最为重要的信息。当然我们也可以通过分析方法的参数信息来判断这个方法的可以程度,然后在用Xposed进一步进行hook来验证结果都是可以的。介绍了本文的内容,如果大家觉得文章有帮助的同学可以多多点赞和分享扩散,要是有打赏那就最好了!

更多内容:点击这里

关注微信公众号,最新技术干货实时推送

添加时请注明:“编码美丽”非常感谢!

转载请注明:尼古拉斯.赵四 » Android逆向之旅—获取加固后应用App的所有方法信息

![[转载文章] Android中Native Hook的两种方式的区别(PLT hook与Inline hook)](http://www.520monkey.com/wp-content/themes/yusi1.0/timthumb.php?src=https://img-blog.csdnimg.cn/20200307172433500.png?x-oss-process=image/watermark,type_ZmFuZ3poZW5naGVpdGk,shadow_10,text_aHR0cHM6Ly9ibG9nLmNzZG4ubmV0L3UwMTAxNjQxOTA=,size_16,color_FFFFFF,t_70&h=110&w=185&q=90&zc=1&ct=1)